物聯網(IoT)的重大發展促進了日常生活中連網設備的激增。

從智能家庭到自動化醫療保健應用,物聯網無處不在。然而儘管物聯網具有讓我們

的生活更輕鬆、更舒適的潛力,但我們不能低估它對網路攻擊的脆弱性。

物聯網設備缺乏基本的安全性,這使得它們容易受到各種網絡攻擊。

Hacker利用物聯網設備的目標是未經授權訪問用戶的設備和數據。

Hacker可以使用受感染的物聯網設備來構建殭屍網路大軍,進而用於發起

DDoS攻擊。由於缺乏安全策略,智能設備很容易成為Hacker的目標,他們可以破壞

這些設備來監視用戶的活動、濫用敏感訊息(例如患者的看診記錄等)、安裝勒索

軟體以阻止對設備的訪問,使用CCTV監控受害者的活動,實施信用卡相關的欺詐

,進入用戶家中,或在殭屍網路大軍中綁架設備來執行 DDoS 攻擊。

作為一名penetration tester,我們必須知道Hacker如何使用工具和技術入侵

IoT和OT的知識,來進行Hacker足跡和分析流量的即時體驗。

接下來我們開始來講一下LAB怎麼做

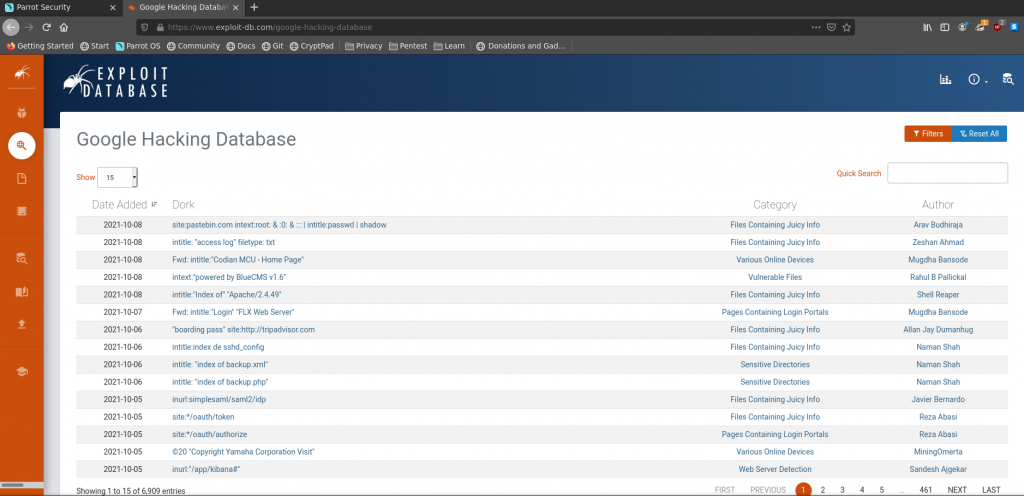

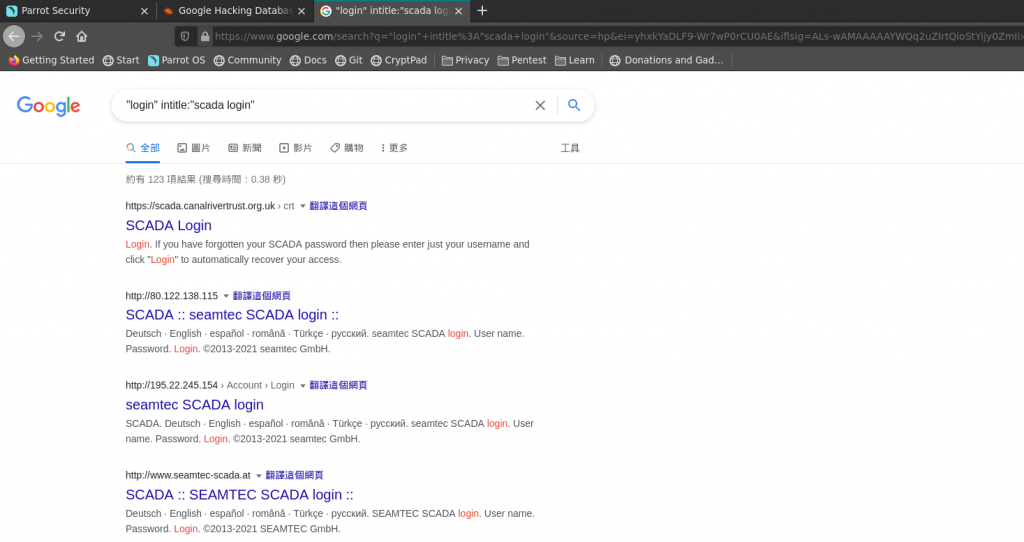

在Parrot Security主機開啟Firefox瀏覽器,輸入以下網址

https://www.exploit-db.com/google-hacking-database

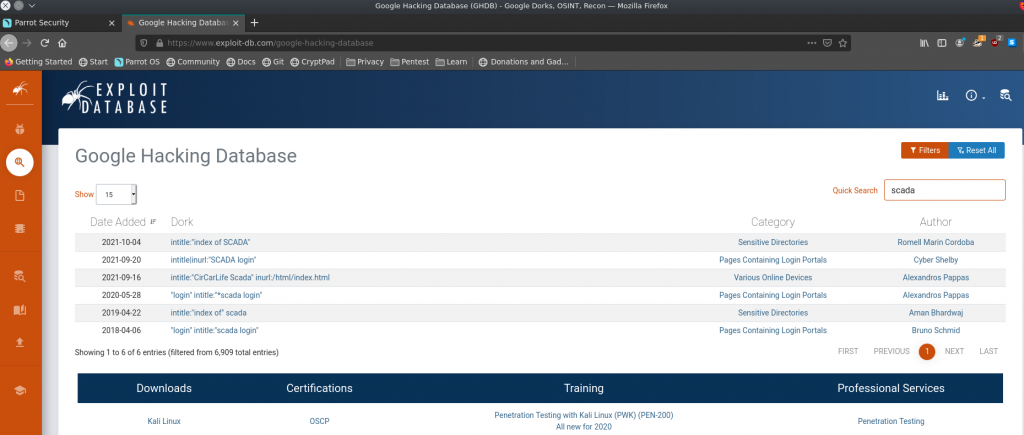

在Google Hacking Database頁面的Quick Search輸入SCADA看到以下結果

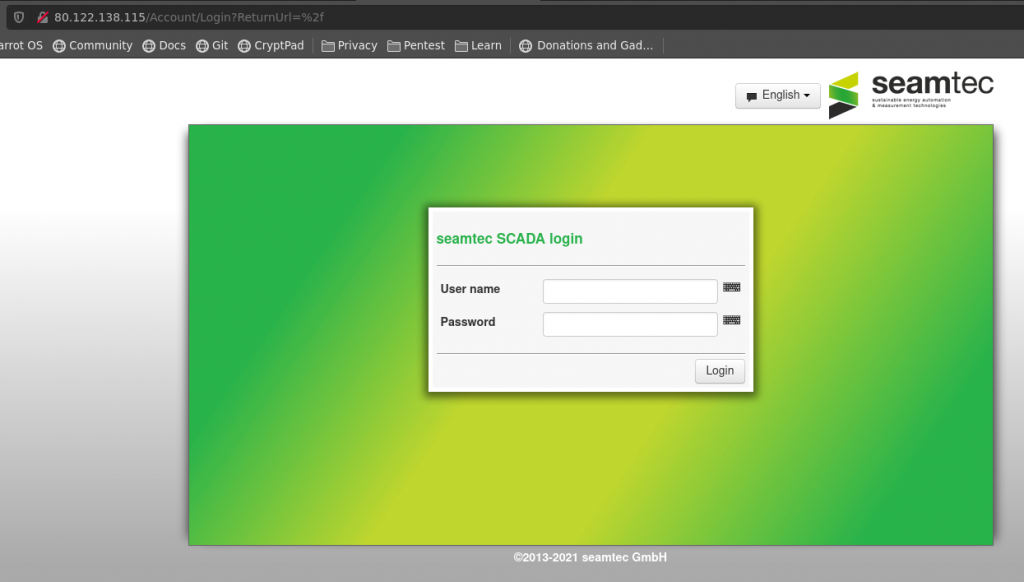

另外開啟 https://www.google.com 在搜尋輸入"login" intitle:"scada login"

即可看到曝露在Internet上的SCADA Login畫面

接下來有心人士會使用brute-force工具取得credentials存取SCADA系統

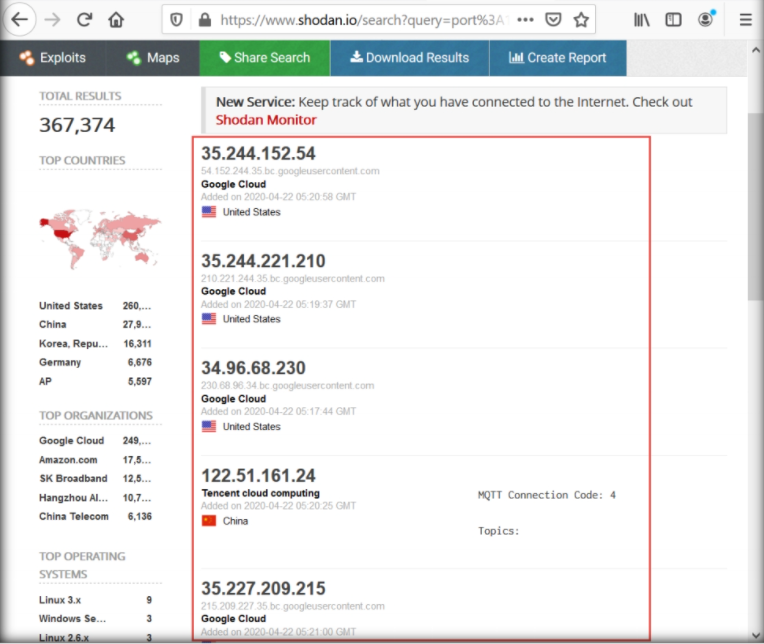

另外我們也可以使用https://www.shodan.io 輸入MQTT Port(1883)從Internet取得清單